Firewall et proxy/Introduction aux firewall

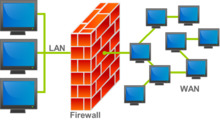

Le firewall est à l'origine un équipement physique ou logiciel visant à filtrer les paquets entrant et sortant suivant des règles définies, il doit être placé entre l'usager et la connexion aux différents réseaux à filtrer.

De nos jours un firewall fait bien plus, il est souvent sur le poste de l'usager en tant qu'application et analyse les applications demandant la connexion ainsi que le comportement des applications entre elles.

Exemple : si une application en appelle une autre pour établir une connexion, le firewall peut demander l'action à suivre; si une application de type p2p demande une connexion à internet le firewall peut la refuser.

Le firewall peut également faire plus que d'analyser le contenu des paquets, il peut être capable de réagir suivant certains paramètre tel que l’heure de connexion (pour empêcher toute connexion nocturne par exemple), les applications...

Le firewall peut donc avoir accès à différent niveau du modèle OSI, cependant un firewall physique en restera souvent à des couches inférieures à la couche 5 (pour des raisons de puissance de calcul nécessaire). Mais à l'avenir il n’est pas impossible de voir se généraliser des firewall pouvant avoir accès à toutes les couches du modèle OSI.

(Voir les différents cas de blocage de logiciel p2p dans l'actualité notamment en Belgique)

Un proxy quant à lui est une protection supplémentaire, il se place souvent entre le firewall et l'usager, et a pour rôle de faire du filtrage de contenu, l'autorisation de connexion etc.